Anbieter zum Thema

Konzeptionelle Fehler werden häufig spät erkannt

Man muss sich dieser konzeptionellen Fehler bewusst sein und systematisch entscheiden, ob noch ein Restrisiko besteht und wie es beherrscht wird. Viele der schwerwiegenden Unfälle in den vergangenen Jahren sind auf konzeptionelle Fehler zurückzuführen [Leveson]. Daher sollten durch Sicherheitsanalysen gerade konzeptionelle Fehler aufgedeckt werden.

Dabei reicht eine Betrachtung konzeptioneller Fehler auf Systemebene in der Regel nicht aus. Viele konzeptionelle Fehlerbilder findet man erst in der fertigen Software. Somit übernehmen Software-Safety-Analysen zwei Aufgaben: die Identifikation und die risikobezogene Bewertung konzeptioneller Fehler, sowie die Identifikation und Analyse der Fehlerfortpflanzung von Softwarefehlern bis zu gefährdenden Ereignissen (auf Systemebene). In erster Linie untersucht man die Spezifikation und nicht den Code, um einen Nutzen und Mehrwert zu erzielen.

SICMA: Methode für die Fehleranalyse

Die am Fraunhofer IESE entwickelte Methode SICMA (Software Integrated Component Failure Modes and Fault Tree Analysis) ermöglicht es, ein System nicht nur sicher zu entwickeln, sondern auch ein sicheres System zu erhalten. Wir haben die Erfahrung gemacht, dass die Art der Software, ihr Umfang, der damit verbundene Umgang und nicht zuletzt die Bedeutung der Software im Gesamtsystem von Unternehmen zu Unternehmen verschieden ist. Selbst von Projekt zu Projekt gibt es Unterschiede. Aus diesem Grund besteht SICMA aus modularen Teilbausteinen, die individuell und effizient kombiniert werden können.

SICMA ermöglicht es, ein stabiles Sicherheitsgeflecht aufzubauen, in dem man sich nach den eigenen Anforderungen flexibel bewegen kann, um möglichst effizient zu einem sicheren System zu gelangen. In den Bausteinen kommen nicht nur unterschiedliche Methoden und Techniken zur Anwendung, es wird auch ein Augenmerk auf den Reifegrad einer Methode gelegt.

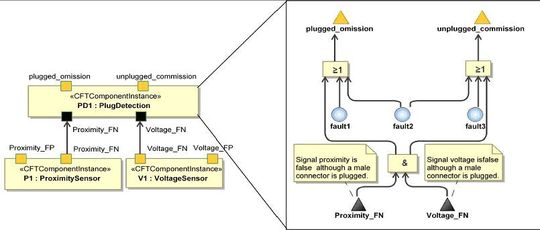

Je nach Domäne oder Projektvorgabe in der sicherheitsgerichteten Entwicklung kann zur Fehlerursachenanalyse ein traditioneller Fehlerbaum in einem Tool erstellt werden, wie z.B. in FaultTree+. Man kann aber auch der Modularisierung einer Sicherheitsanalyse (zur Strukturierung, Steigerung der Wiederverwendung etc.) Rechnung tragen und komponentenbasierte Fehlerbäume einsetzen (CFTs – Component Fault Trees). Oder man geht direkt den Schritt in die systemintegrierte Sicherheitsanalyse durch das Anwenden der modellbasierten Entwicklung auch auf Sicherheitsanalysen (Bild 2).

Fazit: Sichere Systeme zu entwickeln bedeutet, dass auch die Software als immens wichtiger Bestandteil des Systems mit in die Sicherheitsbetrachtung einzubeziehen ist. Aufgrund unterschiedlicher Charakteristiken von Fehlerursachen ist es nötig, durch verschiedene Techniken möglichst alle Fehlerbildklassen abzusichern. Für Software heißt das, dass insbesondere konzeptionelle Fehler identifiziert und deren Auswirkung analysiert werden müssen.

Artikelfiles und Artikellinks

(ID:24136900)

:quality(80)/p7i.vogel.de/wcms/f5/5e/f55e737a7d227f2d048c579cab8e6985/0130834955v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/b4/33b4ab2c6baf7bd98f6f31747f105ab7/0130823277v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/96/97/96978cf39fdc205e816e3218f39499e5/0130663068v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/59/37594ae9b98dc4acb8eeab90c835c984/0131089404v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/2b/392b7f42b33965cee9d46984d8e1c021/0131069829v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/e8/14e887156fd8fb66138bfc7972c4cd3f/0131074909v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/78/2e789ef76c84f5fcdf02b5697a22f9ab/0131062677v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/92/d9920f978cf2b03bb4f2b4e6cfbface3/0131055455v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/1c/d21cea8a73c1dc8b94322e896fb7cc2b/0131036508v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/81/be8197dbe5f61c3c5ade3732457725af/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/34/0d34c0b5b16676a55682e081ca59da32/0130890395v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/cc/bacc37befe18c7062ab18bdae3ea75c7/0131064254v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f2/fb/f2fb476fbd80a9145a022a4d162002df/0131122156v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/c5/42/c542a36bfc0e9beb119924d176f19e06/0131065166v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/d4/1d/d41d81ec84a42b4fd5d732d36d0021ce/0130877962v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/79/9c798ab2b4c18ba0a2c24f2491798d36/0130550888v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/e7/b6e755d9e704319c0bb59dc1ac2d67e8/0130537290v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/8c/ca8cda9df29d8b2cf6f7b09abd8b7dda/0131065542v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/71/fa71d141fca285824eb23f3aba1333f2/0131012876v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/39/e13927f73987c9fb63d6f7145a597e6a/0130656559v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/b6/87b60368567da3c6b65107c55f5f69ec/0130689118v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/55/b455edd54c7e92e0f5bf2d059e2cc5ca/0130990400v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/96/9b96763092ce22624400387c5f264287/0130960582v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/71/8271e36a4b6aa180fa903edd1de396f1/0130907348v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/27/1e27744bed9341deb4f1d27d541e04e3/0131125212v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/96/e4/96e4b9434e4bb7b4e06cccc26e8a6497/0131080817v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/6b/ec6bb7201f5a2e41cd4942d59b23b999/0131074433v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/0a/350a177ef33b960e8f24c9be3717c653/0131061473v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/92/ae92a78425f17c6358d01ffd9b1c90ed/0131050297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fc/5e/fc5e77b8434779834850aab40a903347/0131047752v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/43/c2439a5f7ecd10d2d7f02a4a5f38e97d/0131046056v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/ea/d6eac438c362c545cab42ef0f30bcfc0/0130136975v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/6c/e56ceb935ba09cb66a4fd0f961b2d3e9/0129642888v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/1f/691f39ba12be3cad90eb88bdabc456a6/0127321404v2.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/64/21/64219ce08bf52/logo.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/5f/15/5f157c2d880f4/ish-logo2020.jpg)

:quality(80)/p7i.vogel.de/wcms/9d/f7/9df7b15f177b8b3ca0e93cf965a476bc/0129529705v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/1b/1b1b57358cd58aa7bd436374ddbb24be/0124596995v2.jpeg)