Anbieter zum Thema

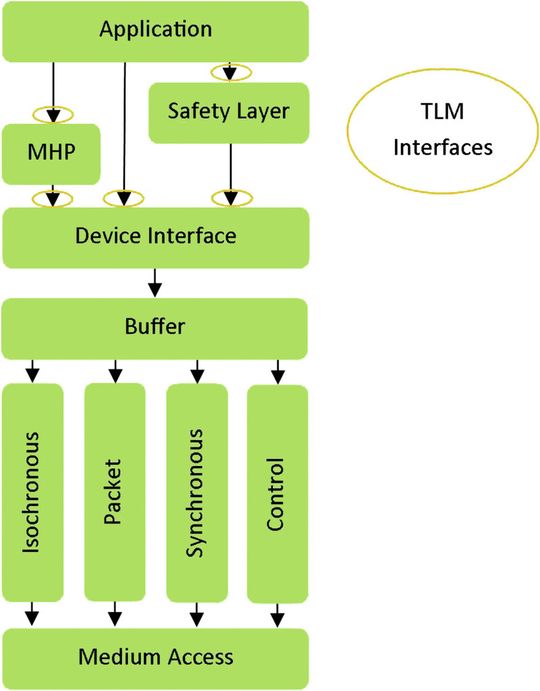

Modulare Struktur zur Beschreibung des virtuellen Prototypen

Für die Beschreibung des virtuellen Prototypen wurde eine modulare Struktur gewählt. Die unteren Module behandeln den Buszugriff und die grundlegende Verarbeitung des MOST-Frames wie die Adressierung und die Segmentierung. Die Module auf der Applikationsebene spezifizieren die Anwendung und die höheren MOST-Protokolle wie das MHP. Bei der gegenwärtigen Implementierung werden die High-Level-Module mittels Transaction-Level-Modeling (TLM) Techniken realisiert. Dadurch stellen die Module eine gemeinsame Schnittstelle für den Datenaustausch bereit und sind untereinander austauschbar.

Die Anwendung kann auf jeden Kanal über dieselbe Schnittstelle zugreifen

Das „Device-Interface“-Modul, das für den Zugriff auf den Kontroll- oder den asynchronen Kanal genutzt wird, stellt die gleiche Schnittstelle wie das MHP-Modul bereit. Daher kann die Anwendung auf jeden Kanal über dieselbe Schnittstelle zugreifen. Ein weiterer Vorteil ist, dass die Module verkettet werden können. Im Falle einer MHP-Verbindung greift die Anwendung zuerst auf das MHP-Modul zu und anschließend werden die Daten an das „Device-Interface“-Modul weitergeleitet. Soll der MHP-Mechanismus nicht verwendet werden, kann die Anwendung die ADS-Schnittstelle des „Device-Interface“ direkt nutzen. Das gewährleistet eine flexible Art, die High-Level-Module einzubinden.

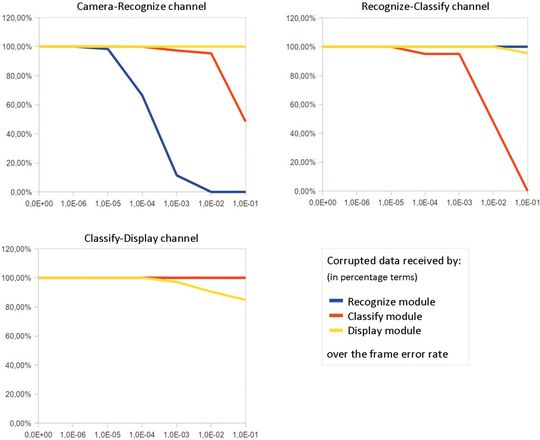

Wahrscheinlichkeit mehrfacher Einzel-Bit-Fehler

In der folgenden Evaluierung werden lediglich Bitfehler simuliert. Mehrfache Einzel-Bit-Fehler werden in den ausgetauschten MOST-Frame injiziert. Um die Wahrscheinlichkeit mehrfacher Einzel-Bit-Fehler zu berechnen, wird basierend auf der Framelänge eine binomische Verteilung genutzt. Zusätzlich zum Bitfehler-Injektor existieren Injektoren, welche die Frame-Reihenfolge ändern oder den Verlust einzelner Frames simulieren.

Dies wird aber im Rahmen dieses Artikels nicht untersucht. Besonders die beiden zuletzt erwähnten Fehlerstimulationen zielen auf das Puffermanagement ab und hängen daher stark von der Systemkonfiguration ab.

Abschätzung des Einflusses von 1-Bit-Fehlern

Mit dieser Fehlerstimulierung lassen sich unterschiedliche System-Aspekte untersuchen. Beispielsweise kann man aufzeigen, wie die Anwendung auf Fehler reagiert, die durch das Kommunikationsmedium eingebracht werden. Das erlaubt die Bestimmung der optimalen Kanalabbildung in Bezug auf die bereitgestellten Zuverlässigkeitsmechanismen. In

Um hingegen die Zuverlässigkeit des gesamten Systems zu bewerten, ist die empfangene Geschwindigkeitsklassifikation besonders wichtig. Es ist zu erkennen, dass die Anwendung gegenüber Datenfehlern in den übertragenen Bildern sehr robust ist, weil diese beinahe keinen Effekt auf den ermittelten Geschwindigkeitswert hat. Hinter dem Effekt steckt die Tatsache, dass nur ein kleiner Teil des gesamten Bildstromes den ermittelten Geschwindigkeitswert beeinflusst, sowie die SVM-Klassifizierung gegenüber kleinen Bitfehlern innerhalb eines Bildes tolerant ist.

Die Kommunikationsbeziehung, welche die Übertragung des Geschwindigkeitswertes realisiert, ist am fehleranfälligsten. Mit dieser Erkenntnis können fehleranfällige Kommunikationsbeziehungen auf MOST-Kanälen mit bereits integrierten Fehlererkennungs- und Fehlerkorrektur-Mechanismen abgebildet werden. Wohingegen sich ein fehlertoleranterer Datenaustausch auf einem Kanal mit geringeren Zuverlässigkeitsmechanismen abbilden lässt.

(ID:36876540)

:quality(80)/p7i.vogel.de/wcms/f5/5e/f55e737a7d227f2d048c579cab8e6985/0130834955v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/b4/33b4ab2c6baf7bd98f6f31747f105ab7/0130823277v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/96/97/96978cf39fdc205e816e3218f39499e5/0130663068v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/22/fa22ead6e6fe569ec03e08eba146bedc/0131141465v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/a0/29a0d3ad968ba9d262056d4f93073b9d/0131130383v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/2c/a12cd5489205b14b8ffda38315bd4d25/0131126505v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a0/b7/a0b74e201c3d9a12af0a204e1e578aad/0131136338v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/78/2e789ef76c84f5fcdf02b5697a22f9ab/0131062677v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/92/d9920f978cf2b03bb4f2b4e6cfbface3/0131055455v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/1c/d21cea8a73c1dc8b94322e896fb7cc2b/0131036508v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/81/be8197dbe5f61c3c5ade3732457725af/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/1e/b51e81eb4981b7ba1cf3adcd38d09802/0131130065v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/cc/bacc37befe18c7062ab18bdae3ea75c7/0131064254v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d4/1d/d41d81ec84a42b4fd5d732d36d0021ce/0130877962v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/79/9c798ab2b4c18ba0a2c24f2491798d36/0130550888v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/e7/b6e755d9e704319c0bb59dc1ac2d67e8/0130537290v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/1f/341f0c9b899c7509a01c9a13383af6cf/0131148001v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/8c/ca8cda9df29d8b2cf6f7b09abd8b7dda/0131065542v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/71/fa71d141fca285824eb23f3aba1333f2/0131012876v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/54/b5548923d20a751319550a3eb159af21/0131159519v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/b6/87b60368567da3c6b65107c55f5f69ec/0130689118v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/55/b455edd54c7e92e0f5bf2d059e2cc5ca/0130990400v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/96/9b96763092ce22624400387c5f264287/0130960582v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/76/4976fcd614ea458c165eb05744aec2fb/0131120525v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/d8/b0d8b5b7eeaed18fe805197c37cbbe14/0131086898v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/10/75102cf1bcc950d376da7fc4e9722ebe/0131066528v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/15/3515d9038ba5f392dca4f98115fc0a04/0131078602v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/24/3c/243ce3bf4a121e91c6a3217d81c29f36/0131192604v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/e9/41e9f1f70339827da1f392314fb4aea0/0131191431v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/63/a9632752f52d4871b93a4f4413be884b/0131183549v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/ea/d6eac438c362c545cab42ef0f30bcfc0/0130136975v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/6c/e56ceb935ba09cb66a4fd0f961b2d3e9/0129642888v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/1f/691f39ba12be3cad90eb88bdabc456a6/0127321404v2.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/21/64219ce08bf52/logo.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/68800/68851/65.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/111200/111228/65.jpg)

:quality(80)/p7i.vogel.de/wcms/3b/d7/3bd7a6b8790d16e53479ce57eae5d70a/0128164294v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/30/2930e278c9a2c890fbe43f164016485b/0124881210v2.jpeg)