ARM TrustZone Sicherheit für Android-basierte Smartphones und Tablets

Die Sicherheit für private Kommunikation, Digital Rights Management (DRM) und Finanztransaktionen wird auch für Android-basierte Geräte immer wichtiger. Die ARM TrustZone trägt hier zu mehr Sicherheit bei.

Anbieter zum Thema

Als die ersten Android-basierten Smartphones im September 2008 vorgestellt wurden, pries Google die Sicherheitsarchitektur als große Innovation gegenüber anderen Smartphone-Betriebssystemen. Auf der Android-Website hieß es: „Ein zentraler Punkt der Android-Sicherheitsarchitektur ist, dass keine Anwendung die Berechtigung hat, eine Handlung auszuführen, die andere Anwendungen, das Betriebssystem oder den Anwender beeinträchtigt.“

Nur Tage nach der Markteinführung des ersten Android-Smartphones wurde eine schwere Sicherheitslücke in der Web-Browser-Software des Telefons entdeckt. Der Browser war Teil von Millionen Open-Source-Codezeilen, die Googles Entwickler als Ganzes in das System integriert haben, ohne ein gründliches Verständnis über deren interne Wirkung bzw. deren Hintergrund zu haben.

Im November 2008 fanden Hacker dann einen noch schwereren Fehler im OS, der die Installation beliebiger Programme auf dem Smartphone erlaubte und Google zu folgender Äußerung nötigte: „Wir haben versucht, Android so sicher wie möglich zu machen. Das Problem ist definitiv ein schwerer Fehler. Wir stufen es als hohes Sicherheitsrisiko ein, da der Root-Zugriff auf dem Gerät unsere Applikations-Sandbox durchbricht.“

Android hat sich seitdem als hervorragende Multimedia-Plattform bewährt, bietet dem Benutzer alle möglichen Anwendungen und eine offene Entwicklungsumgebung, die in hohem Maße Innovation und Produktivität ermöglicht. Dennoch hindert die Unfähigkeit von Android und anderen universellen Multimedia-Betriebssystemen die Anwender, Unternehmen und Infrastrukturanbieter daran, das Vertrauen zu entwickeln, sicherheitskritische Funktionen auf Smartphones zu installieren.

Immer wieder ist es zu Hackerangriffen auf diese Betriebssysteme gekommen, sodass keine Smartphone-Plattform letztlich immun dagegen ist. Noch schlimmer ist es, wenn Dienstanbieter Smartphones und Tablets mit sicherheitskritischen Aufgaben belegen, ohne dabei die Risiken zu bedenken.

Warum sollten wir unseren digitalen Identitäten vertrauen und unser Geld einer Technologie anvertrauen, die nicht imstande ist, Schutz gegen immer mehr und immer raffiniertere Hacker zu bieten? Wir wollen unseren Smartphones vertrauen, wenn es um die Sicherung unserer Identität, mobilen Zahlung, Kfz-Fernsteuerung und unternehmensinterner Informationsverarbeitung geht. Leider fehlt dazu aber die erforderliche vertrauenswürde Plattform.

Einführung der TrustZone-Technik

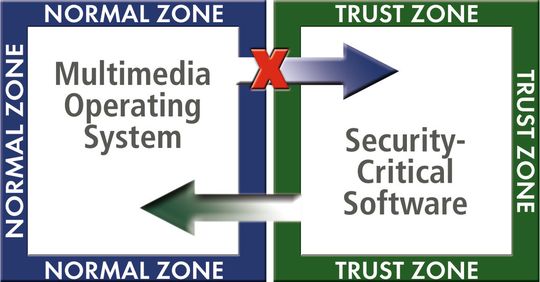

Eine Lösung für dieses Problem liegt in einer oft übersehenen und unterschätzten Funktion moderner Mikroprozessoren für tragbare Geräte: Die ARM TrustZone ermöglicht eine spezielle, hardware-basierte Form der Systemvirtualisierung. TrustZone bietet zwei Bereiche: einen „normalen“ Bereich und einen „Trust“- bzw. „sicheren“ Bereich. Das Multimedia-Betriebssystem (das der Anwender normalerweise sieht) läuft dabei im normalen Bereich, während sicherheitskritische Software im sicheren Bereich ausgeführt wird (Bild 1).

Während Supervisor-Mode-Software für den sicheren Bereich imstande ist, auf den Speicher im normalen Bereich zuzugreifen, ist dies umgekehrt nicht möglich. Der normale Bereich agiert daher als virtuelle Maschine unter der Kontrolle eines Hypervisors, der im sicheren Bereich läuft. Im Gegensatz zu anderen Hardware-Virtualisierungstechniken wie Intel VT, verursacht das Gast-Betriebssystem des normalen Bereichs keinen Ausführungs-Overhead, auch wenn es ohne TrustZone läuft. TrustZone beseitigt damit die Performance-Barriere als größte Hürde bei der Einführung der Systemvirtualisierung in stromsparenden Geräten.

(ID:37563310)

:quality(80)/p7i.vogel.de/wcms/d8/78/d878b7bfc23826e6ddfce42443836d28/0130384280v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/ce/e9ce137e87eccac328ec5504c586c477/0129711019v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/46/684697b6eb687384e0d8c6803450401a/0130056395v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/88/a1/88a15070daae8c090f4256580cf8a61c/0130329906v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f7/90/f79070d95e48c6d1a5c77c5d05a7e4da/0130344018v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/bb/1bbb096db776f5ab19ff87fc7f86392f/0130318021v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/42/6a423ced6604acf7d3eef8e4c0c2bd39/0130317237v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/31/a2319b6d6b473424b275f6489bbce348/0130213768v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/88/c28805ea7b2261235475146a5b0c61f8/0130313028v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/8d/fa8dedee195f29c33c89d86311c258ee/0130104146v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/13/cc1378375499a26b5ddbb309d2155acb/0130085649v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/85/b0/85b0b32128f6d1968e975043f1e0b67b/0130342166v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/c0/81c03683c33cf69903df78a57145bcca/0130328599v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6d/f0/6df06a1488ceb6357c287fee993fad65/0130161592v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/45/1045969e69a1db4aaa73d0f74f55cc02/0129962687v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/32/cd3243e4a9a6476265ef6ea9463dfbd8/0129852659v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c7/f6/c7f61d0437c7f8fca3c6ff947ba2ad62/0129322490v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/0c/660c31afa35398bac9be42f2be73fdc4/0129073529v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/e4/bae4e54395e5a53088060531ef99b814/0130359274v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/af/35af7dd326d198475d06fbb69aa600b5/0130175971v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/2e/c02e7bf72bfc434888c37100e2511681/0130127767v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/31/ac31fbd47f85c24ae7d13a73555c85e6/0130236430v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/a0/efa0d8af7bcf1d64636b877a04b853d9/0130136738v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/82/bf82f81061b759c454e15ec4c2e7560b/0130110139v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/96/74964a7715c738a9e8b17681445ceed3/0130103633v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/b5/2fb51bc9f8702faa2195070c97fe7754/0130349161v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/ab/78abfaed29756f96d23ae135f707026a/0130332461v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b9/e5/b9e56a5eba2fbf56a6e3efac57f96dbb/0130345302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/06/9c0651d3c2cec436277af3f698a6cf3f/0130342944v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/02/f8/02f84dfb1ad4ccfe94f3b4045bcee023/0130316909v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/b5/a2b54e377a6050b54acf8ac938b63ef8/0130318106v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/08/0008cc4b713f15ab39492f6c66b0485f/0130362942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/ea/d6eac438c362c545cab42ef0f30bcfc0/0130136975v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/6c/e56ceb935ba09cb66a4fd0f961b2d3e9/0129642888v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/1f/691f39ba12be3cad90eb88bdabc456a6/0127321404v2.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/5f/15/5f157c2d880f4/ish-logo2020.jpg)

:quality(80)/p7i.vogel.de/wcms/51/be/51beb098c6a7b0e36878e833cb53a5c2/0128222643v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/54/8d5412b9ffb34997d53cdc03fcbe69ba/0124123503v1.jpeg)